Материалы по тегу: россия

|

28.05.2025 [15:54], Руслан Авдеев

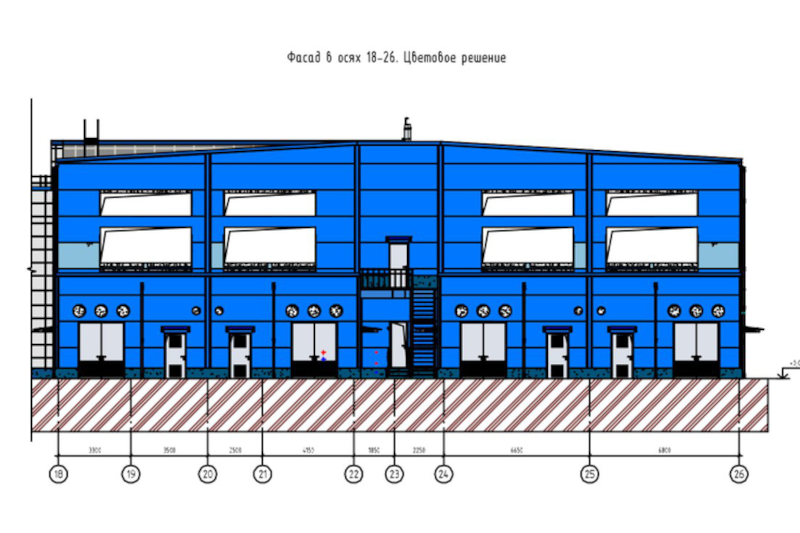

В Ленинградской области появится новый ЦОД VKЛенинградская область пополнится новым дата-центром. Как сообщает пресс-служба областного правительства, Госстройнадзор выдал разрешение на строительство в Новосергиевке ЦОД М100, по данным самой компании, «оказывающей услуги для проектов VK». ООО «М100», согласно официальной информации компании, занимается проектированием и строительством ЦОД, эксплуатацией собственных и арендованных ЦОД, размещением оборудования и предоставлениям мощностей, а также строительством и эксплуатацией каналов связи. По словам заместителя председателя правительства области, дата-центр М100 представляет собой современный инфраструктурный объект корпоративного уровня. В частности, он проектировался для высоконагруженных цифровых сервисов, работающих в режиме 24/7, «с многократным резервированием систем, высоким уровнем безопасности и возможностью масштабирования».

Источник изображения: Правительство Ленинградской области Представитель правительства сообщил, что объект появится благодаря соглашению, подписанному на Петербургском международном экономическом форуме (ПМЭФ). По словам замминистра, видно, как договорённости об инвестициях превращаются в реальные стройки и это — лучший показатель совместной работы. По данным пресс-службы областного правительства, сопровождением дата-центра занимается Агентство экономического развития Ленинградской области. Проект включает «масштабные серверные залы, инженерные блоки и помещения для сотрудников». Ранее сообщалось, что 6 июня 2024 года правительство области и компания VK на ПМЭФ заключили соглашение о сотрудничестве. Оно предполагает, что группа VK сможет масштабировать собственные ЦОД в 47-м регионе. Мощности центров позволят использовать облачный инструментарий в развитии IT-технологий.

28.05.2025 [12:55], Сергей Карасёв

Быстрый интернет-доступ в российских деревнях планируется развивать за счёт средств операторовПравительство РФ, по сообщению газеты «Ведомости», подготовило постановление, в соответствии с которым средства из резерва универсального обслуживания (РУО) могут использоваться для организации широкополосного доступа (ШПД) в интернет в отдельных населённых пунктах. Речь идёт о строительстве волоконно-оптических линий связи (ВОЛС). РУО, организованный в 2005 году, формируется за счёт денег операторов связи. Ранее ежеквартальная плата телеком-компаний в РУО составляла 1,2 % от выручки, что позволяло каждый год собирать около 15 млрд руб. С 2025-го размер перечислений увеличился до 2 %. В настоящее время средства РУО используются для обеспечения удалённых населённых пунктов универсальными услугами связи (УУС), к которым относятся таксофонная связь, сотовая связь и доступ в интернет посредством Wi-Fi. Кроме того, деньги резерва покрывают затраты на ведение базы данных перенесённых абонентских номеров. Вместе с тем создание ВОЛС в рамках УУС не было массово распространено. Дело в том, что УУС предполагают минимальный уровень услуг, тогда как ВОЛС требуются для обеспечения высокой пропускной способности и развития сервисов, которым необходимы большие объёмы передаваемых данных. Новые меры, предусмотренные постановлением правительства, нацелены на устранение цифрового неравенства между жителями мегаполисов и небольших и труднодоступных населённых пунктов. Прокладка ВОЛС в таких районах улучшит доступ к образованию, телемедицине, госуслугам и пр. Возможность использования средств РУО в данном случае снизит затраты операторов на проекты с низкой рентабельностью. Предполагается, что операторы смогут участвовать в тендерах на строительство ВОЛС за счёт денег резерва. Правительство в ближайшее время определит перечень населённых пунктов, куда планируется проложить волоконно-оптические линии. Реализация инициативы поможет достичь целей по развитию интернет-доступа — к 2030 году 97 % российских домохозяйств должны иметь возможность подключения к скоростному интернету, а к 2036-му показатель необходимо довести до 99 %.

27.05.2025 [11:57], Сергей Карасёв

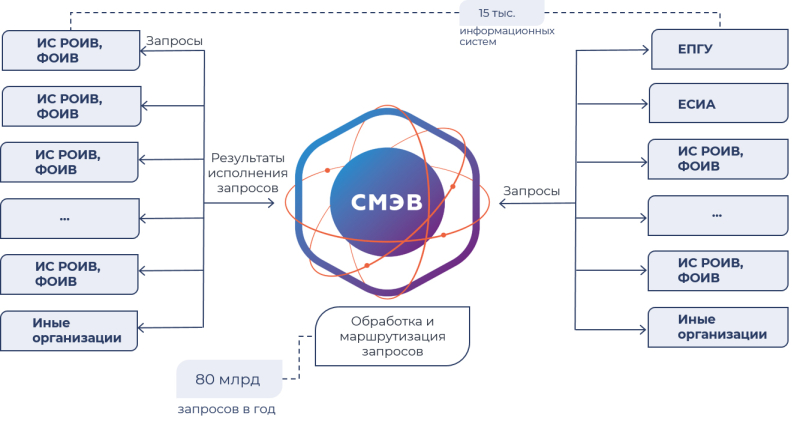

Минцифры вводит плату для компаний за каждое обращение к госсервисамМинцифры обнародовало проект постановления, в соответствии с которым для коммерческих организаций вводится плата за использование инфраструктуры электронного правительства (ИЭП). Стоимость каждого запроса составит 4,94 рубля, что для крупного бизнеса, например, операторов связи и банков, может обернуться дополнительными расходами в сотни миллионов рублей в год. В состав ИЭП, как отмечает Forbes, входят Единый портал государственных услуг (ЕПГУ), Единая система идентификации и аутентификации (ЕСИА), Единая система нормативно-справочной информации (ЕСНСИ), Система межведомственного электронного взаимодействия (СМЭВ), Информационная система головного удостоверяющего центра (ИС ГУЦ) и пр. В Минцифры отмечают, что изначально ИЭП задумывалась как среда обмена данными между государственными органами. Однако в настоящее время эту инфраструктуру активно используют коммерческие организации для повышения качества оказываемых услуг. В частности, банки могут запрашивать данные о штрафах клиентов для их последующей оплаты непосредственно через мобильное банковское приложение. Страховые компании благодаря ИЭП упрощают оформление продуктов. При этом количество запросов со стороны бизнеса стремительно растёт. По словам главы Минцифры, трафик ИЭП увеличился за последние три года в три раза. Министр говорит, что введение платы — это «способ борьбы с неконтролируемым ростом запросов банков». Полученные средства планируется направить на расширение возможностей ИЭП, повышение скорости предоставления данных и улучшение безопасности. Производить оплату коммерческие структуры, которые обращаются к ИЭП, будут один раз в квартал. За просрочку платежа на неоплаченную сумму может быть начислена пеня. Минцифры подчёркивает, что тарификация не затронет обычных граждан и организации, получающие услуги. Эксперты полагают, что компании, которым придётся оплачивать запросы ИЭП, в итоге переложат эти расходы на конечных потребителей. Участники рынка считают, что получение сведений для исполнения требований, установленных законами и нормативными актами, должно осуществляться бесплатно. В частности, в «МегаФоне» говорят, что «такие запросы не направлены на извлечение прибыли, и их тарификация может стать дополнительной серьёзной нагрузкой на бизнес».

27.05.2025 [11:48], Сергей Карасёв

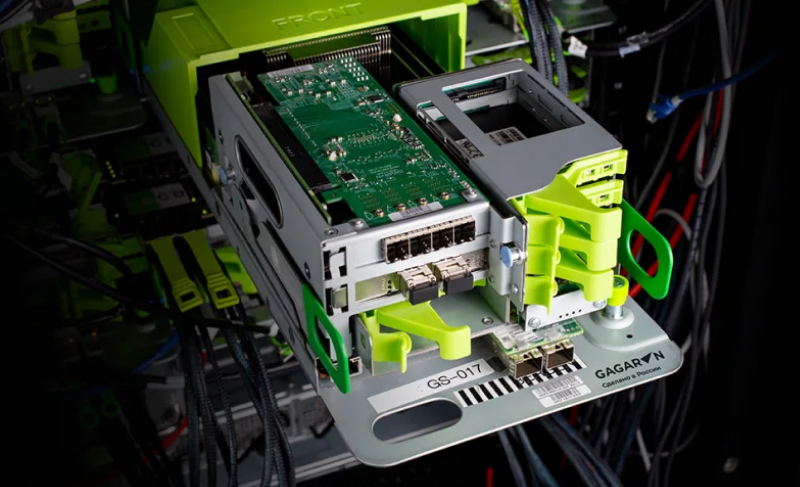

Сбербанк инициировал банкротство российского производителя OCP-серверов Gagar>nСбербанк, по сообщению ресурса IT Channel News, направил в арбитражный суд заявление о признании ООО «Гагар.ин» банкротом в связи с возникшей задолженностью. Сама компания также намерена обратиться в суд с заявлением о собственной несостоятельности. ООО «Гагар.ин» — юридическое лицо компании Gagar>n, российского разработчика и производителя OCP-оборудования. Продукты компании входят в реестр Минпромторга России. Gagar>n реализует модель полного цикла, включающую самостоятельную разработку механики, схемотехники, электроники и встроенного ПО. Сбербанк требует от ООО «Гагар.ин» 106,04 млн руб. Кроме того, на этапе рассмотрения в адрес поставщика серверов находятся иски от ряда других компаний, в число которых входят: «Мастерпост» (312,43 тыс. руб.), «Треолан» (2,1 млн руб.), «КМС-Эксперт» (25,25 млн руб.), «Системы автоматизированного неинвазивного исследования» (4,37 млн руб.), «Матрикс электроника» (1,43 млн руб.), «Центр программных разработок РТсофт» (1,9 млн руб.), «Плексфорс» (1,32 млн руб.), ТД «Симметрон электронные компоненты» (почти 10 млн руб.), «О-Си-Эс-Центр» (344,25 тыс. руб.) и «Гран Груп» (4,2 млн руб.). Таким образом, общая сумма требований в рамках исков превышает 157 млн руб.

Источник изображения: Gagar>n По итогам 2024 года ООО «Гагар.ин» получило выручку в размере 579 млн руб., что на 56,9 % меньше по сравнению с предыдущим годом. При этом компания показала чистые убытки на уровне 107 млн руб., тогда как в 2023-м была зафиксирована чистая прибыль в 262 млн руб. В 2024 году среднесписочная численность работников ООО «Гагар.ин» составила 112 человек — это на 12 сотрудников меньше, чем в 2023 году. По состоянию на 31 декабря 2024-го совокупные активы организации составляли 1,6 млрд руб., что на 27,1 млн руб. (на 1,7 %) больше, чем годом ранее.

26.05.2025 [14:46], Руслан Авдеев

Эксперты прогнозируют утроение мощности коммерческих ЦОД в России к 2028 годуПо прогнозам экспертов, уже к 2028 году мощность дата-центров в стране вырастет втрое — до 2,3 ГВт, сообщает РБК со ссылкой на данные компании «Рексофт». При этом нехватка электроэнергии в привычных для размещения ЦОД локациях приведёт к изменению географии их распределения. Как заявляют эксперты «Рексофт» со ссылкой на статистику iKS-Consulting, с 2020 года по конец 2024 инфраструктура дата-центров в России выросла приблизительно в два раза. Суммарная разрешенная мощность существующих дата-центров составляет 841,5 МВт, а количество стоек достигло 82,5 тыс. По данным РБК, оценки не учитывают облачные сервисы, оказываемые «Яндексом» и другими компаниями, поэтому реальная мощность ЦОД сегодня может быть выше заявленных, причём значительно. Так, по словам президента Ассоциации отрасли ЦОД Игоря Дорофеева, с учётом всей инфраструктуры обработки данных, не считая ИИ-проектов и майнинга, речь может идти об 1,5–2 ГВт установленной мощности. По прогнозам Дорофеева, в перспективе 10 лет мощности классических ЦОД «органически» вырастут более чем втрое, превысив 5 ГВт. В компании «Системный оператор» уверены, что с учётом майнинга текущее положение дел может значительно отличаться от заявленного «Рексофтом». Совокупная мощность ЦОД в энергосистеме предположительно уже к концу апреля 2025 года превысила 3 ГВт.

Источник изображения: Jason Y/unspalsh.com В любом случае в «Рексофт» отмечают, что индустрия дата-центров сталкивается с вызовами, связанными с ограниченностью энергоинфраструктуры, увеличением расходов и перспективой вынужденной модернизации устаревших мощностей. В Ассоциации отрасли ЦОД заявляют о расположении более 75 % дата-центров в Москве и окрестностях, а в «Системном операторе» прогнозируют дефицит электричества в столичном регионе уже к 2030 году, передаёт Forbes. В результате отрасль ожидает рост сроков подключения, операционных затрат из-за инфляции и капитальных затрат на обеспечение дата-центров электричеством. Не исключается, что в индустрии будут всё более популярны дата-центры с автономными источниками электричества, причём местоположение ЦОД может стать одним из ключевых факторов в индустрии в будущем — их будут строить там, где дешевле энергия, и по возможности — близко к заказчику. Ещё осенью 2024 года Сбербанк и Т-Банк жаловались на проблемы с поиском подходящих для строительства дата-центров локаций, в том числе для развития ИИ-проектов. Отмечалась и нехватка свободных мощностей. Актуальность проблемы подтвердили и другие участники рынка, включая ВТБ — отмечалась и высокая стоимость строительства ЦОД. Как сообщала на днях iKS-Consulting, в Московском регионе формируется дефицит ресурсов дета-центров для крупных пользователей — свободные мощности практически исчерпаны.

25.05.2025 [13:32], Сергей Карасёв

«Ростелеком», «Т8» и РФРИТ создадут российскую систему управления для сверхскоростных магистральных сетей связиКомпании «Ростелеком» и «Т8» объявили о начале реализации инициативы «Умный оптический транспорт» (УОТ), которая в соответствии с решением президиума правительственной комиссии по цифровому развитию получила статус особо значимого проекта. Цель заключается в доработке и внедрении системы управления магистральными волоконно-оптическими сетями (ВОЛС). Как отмечает «Ростелеком», система управления является критически важным компонентом магистральных сетей связи. Это сложное ПО отвечает за управление оборудованием, каналами и сервисами, мониторинг качества передачи данных, оперативность восстановления связи при авариях. Поэтому в создании отечественного продукта заинтересованы все операторы в РФ. Участники проекта намерены разработать полноценную российскую систему управления для сверхскоростных магистральных сетей. Ожидается, что её внедрение позволит упростить управление теми сегментами инфраструктуры передачи данных, в составе которых применяется как российское, так и зарубежное оборудование. Кроме того, новое решение сократит время настройки всех компонентов и ускорит реакцию на нештатные ситуации. Партнёры отмечают, что ранее системы подобного уровня поставлялись только зарубежными компаниями, которые покинули рынок. В результате потребовалось создание отечественной альтернативы. Появление полностью российского аналога поможет укрепить технологический суверенитет в телекоммуникационной отрасли РФ. Суммарный размер инвестиций в создание системы оценивается в 360 млн руб. Из них 180 млн руб. составляет грант Российского фонда развития информационных технологий (РФРИТ). Такую же сумму вложит «Ростелеком». Проект, как сообщается, обеспечит дальнейшее развитие российских сетей в условиях постоянно растущего объёма генерируемых и передаваемых данных. Предусмотрено расширение возможности автоматической настройки параметров оборудования и каналов передачи данных, внедрение мониторинга импортных решений и добавление функциональности «цифрового двойника» для оценки состояния и развития сетей. Завершить разработку планируется в июне 2027 года. Система будет опробована на магистральных сетях передачи данных «Ростелекома» в нескольких регионах страны.

21.05.2025 [13:36], Владимир Мироненко

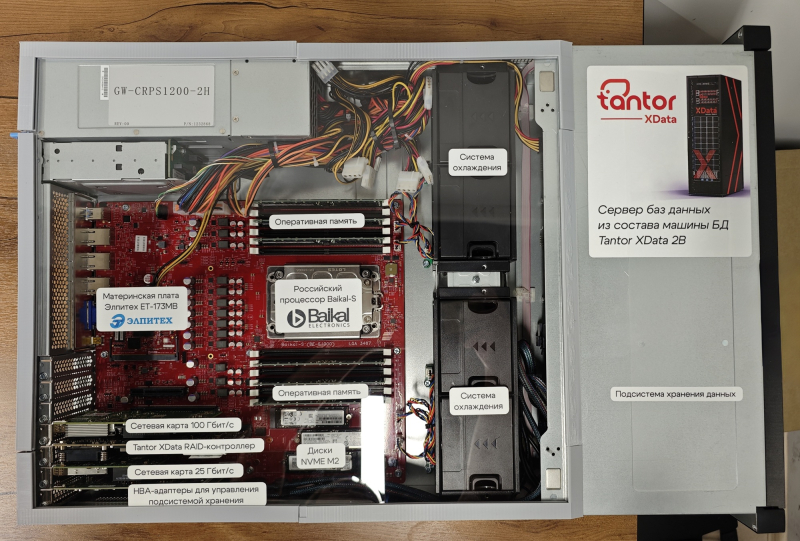

Представлен ПАК Tantor XData 2B — машина баз данных на российском процессоре Baikal-SКомпания «Тантор Лабс» (входит в «Группу Астра») представила первый серийный образец российской машины баз данных (МБД) Tantor XData 2B на процессоре Baikal-S от «Байкал Электроникс». Новинка пополнила семейство высокопроизводительных МБД Tantor XData, ориентированных на заказчиков, чьи потребности в скорости, надёжности и масштабируемости не удовлетворяют возможности традиционных СУБД. МБД Tantor XData 2B представляет собой единый программно-аппаратный комплекс (ПАК), основанный на 2U-серверах с российскими процессорами Baikal-S (48 ядер Arm Cortex-A75 с частотой до 2,5 ГГц). Узлы дополнены RAID- и HBA-контроллерами, двумя БП мощностью 1200 Вт каждый и двумя сетевыми картами — 100GbE и 25GbE. Программный комплекс Tantor XData Software используется для всей линейки МБД Tantor XData, в том числе для архитектуры ARM64, что упрощает обслуживание и эксплуатацию устройств семейства на различных аппаратных платформах. Все ключевые элементы Tantor XData 2B входят в реестры Минпромторга и Минцифры, а сама МБД сейчас проходит регистрацию в Минпромторге. В узлах используется системная плата «Элпитех» ET173-MB формата E-ATX с процессорным разъёмом LGA-3467 для Baikal-S и 12 слотами для UDIMM/RDIMM-модулей DDR4-3200 ECC общим объёмом до 768 Гбайт. Также предусмотрены разъёмы для подключения четырёх вентиляторов, два слота PCIe 4.0 x16, три слота PCIe 4.0 x8, два порта USB 3.0, два 1GbE-порта RJ45, выделенный 1GbE-порт для BMC (OCP RunBMC), видеовыход VGA, два разъёма M.2 Key M 2280 и один разъём M.2 Key M 2260/2280 для NVMe SSD. Есть колодки для двух портов USB 3.0, двух портов USB 2.0 и VGA-выхода, а также датчик вскрытия шасси. Вычислительная подсистема МБД Tantor XData 2B обеспечивает размещение сервисов БД (СУБД Tantor со встроенной платформой управления и мониторинга), изоляцию сервисов БД по ресурсам, отказоустойчивость, а также встроенное трёхкратное потоковое программно-аппаратное сжатие. Коммутационная подсистема обладает пропускной способностью до 100 Гбит/с. Управление ресурсами кластера возложено на подсистему управления и служебного хранения, которая также отвечает за безопасность и резервное копирование. Как сообщает компания, новая версия МБД даже в минимальной конфигурации обеспечивает обработку 60 000 транзакций в секунду и создание резервных копий со скоростью до 35 Тбайт/ч, гарантируя отказоустойчивость с возможностью масштабирования ресурсов без остановки работы. МБД Tantor XData 2B имеет графический интерфейс, CLI и API. Изготовитель предлагает различные готовые к использованию комплектации: от минимальной до конфигурации уровня Enterprise. На днях собственную МБД Postgres Pro Machine представила компания Postgres Professional. Эта система использует узлы Delta Computers. Также на российском рынке присутствует МБД от Скала^р.

21.05.2025 [09:38], Сергей Карасёв

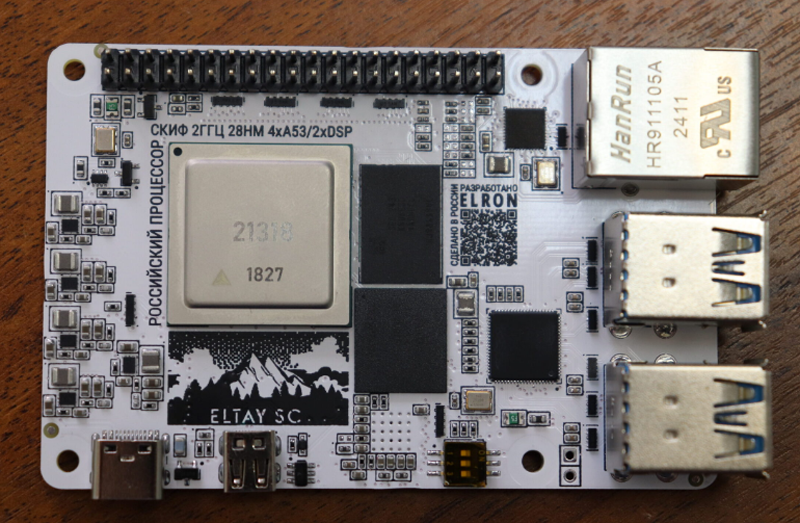

Представлена российская альтернатива Raspberry Pi — одноплатный компьютер Eltay SC с процессором «Скиф»Новосибирская компания «Элрон» разработала одноплатный компьютер Eltay SC с российским процессором «Скиф». Новинка позиционируется в качестве отечественной альтернативы зарубежным продуктам Raspberry Pi, Orange Pi, Banana Pi, Odroid, Rock Pi, Radxa и др. 28-нм чип «Скиф», положенный в основу Eltay SC, разработан в НПЦ «Элвис». Изделие содержит вычислительный кластер с четырьмя ядрами Arm Cortex-A53 с тактовой частотой до 2 ГГц, а также двухъядерный DSP-кластер и графический блок PowerVR Series8XE. Интегрированный VPU-модуль обеспечивает возможность кодирования/декодирования двух потоков видео 4К (60 Гц). Упомянут приёмник навигационных систем ГЛОНАСС/GPS/BeiDou/Galileo. Одноплатный компьютер Eltay SC несёт на борту 4 Гбайт LPDDR4 и флеш-модуль eMMC вместимостью 32 Гбайт. Дополнительно может быть установлена карта microSD. Имеются адаптеры Wi-Fi 802.11b/g/n и Bluetooth 4.0, сетевой контроллер 10/100MbE с гнездом RJ45, четыре порта USB 3.0 Type-A, коннектор micro-HDMI. Поддерживаются интерфейсы 2 × I2C, 2 × SPI, 1 × UART, 4 × PWM, 2 × GPIO или 28 × GPIO. Габариты — 85 × 86 мм. Питание подаётся через порт USB-C. Заявлена совместимость с российскими операционными системами ALT Linux.

Источник изображения: «Элрон» «Элрон» сообщила, что плата Eltay SC производится полностью в России на предприятии в Новосибирске. Устройство ориентировано прежде всего на промышленную сферу: оно может применяться, в частности, в станкостроении, приборостроении и машиностроении. Преимуществом новинки перед зарубежными аналогами названа импортонезависимость: «Это замена Raspberry Pi. Это российский процессор "Скиф" производства компании "Элвис". Таким образом, обеспечивается большая импортонезависимость».

19.05.2025 [09:30], Сергей Карасёв

Объём российского IT-рынка в 2024 году превысил 3 трлн руб. благодаря импортозамещениюПо оценкам «СТРИМ Консалтинг», совокупные затраты российских корпоративных и частных пользователей на аппаратное и программное обеспечение (с учётом параллельного импорта), а также IT-услуги в 2024 году составили 3,01 трлн руб. Это на 15 % больше по сравнению с предыдущим годом, когда объём рынка оценивался в 2,62 трлн руб. Обнародованные данные базируются на результатах интервью с участниками российского IT-сектора, включая заказчиков, и опросов корпоративных пользователей. В создании исследования участвовали поставщики аппаратных решений, разработчики коммерческого ПО, дистрибуторы и системные интеграторы. Как отмечают аналитики, темпы расширения IT-рынка в России снижаются. В частности, в 2023-м было зафиксировано увеличение затрат на 23 % в годовом исчислении. В 2024 году, как уже было отмечено, прибавка составила 15 %. При этом в сегменте аппаратных решений продажи поднялись на 12 %, а в области софта — на 15 %. Максимальный рост показали IT-услуги — плюс 22 % в годовом исчислении: это связано с высоким спросом на облачные сервисы, развитием ИИ и с увеличением нагрузки на инфраструктуру дата-центров. Авторы исследования выделяют несколько основных тенденций на российском IT-рынке. Это в первую очередь продолжающееся импортозамещение. Фиксируется рост затрат на продукты отечественных поставщиков, а наиболее активными заказчиками являются крупнейшие компании с ежегодной выручкой 25 млрд руб. и более. Осуществляются закупки отечественных серверов, СХД и сетевого оборудования, а также различного ПО — бизнес-приложений, СУБД, ОС, средств виртуализации, решений в сфере информационной безопасности. Вместе с тем сохраняется значительный спрос на зарубежные продукты. Иностранное оборудование, как сказано в исследовании, считается менее дорогим и более функциональным, нежели отечественные устройства, а поэтому оно приобретается путём параллельного импорта. Но доля затрат на иностранные решения в денежном выражении падает. Сохраняется использование иностранного ПО в пиратском/«трофейном» формате. В целом, снижение темпов роста IT-сектора в РФ отчасти связано со сформировавшейся экономической ситуацией и высокой ключевой ставкой Банка России. Это сдерживает реализацию крупных проектов — прежде всего в сегменте крупного и среднего бизнеса. Доля затрат малых и микроорганизаций составляет единицы процентов. В перспективе, полагают аналитики, российский IT-рынок будет расти со среднегодовым темпом на уровне 8 %, достигнув 4,72 трлн руб. по итогам 2029 года. Импортозамещение останется основным драйвером отрасли.

15.05.2025 [15:48], Татьяна Золотова

Правительство РФ снова взялось за цифровизацию государственного документооборотаПравительство РФ запустило пилотный проект по внедрению единых стандартов электронного документооборота (ЭДО) для федеральных министерств и ведомств. Соответствующее постановление подписал премьер-министр Михаил Мишустин. В пилоте, который продлится до 30 июня 2026 года, будут участвовать Минприроды, Минпромторг, Минцифры и ФНС. Ведомствам предстоит протестировать процедуры автоматизированной подготовки документов и их обмена между своими системами. Кроме того, участники проекта должны выработать единые требования к ведомственным системам ЭДО и актуализировать нормативную базу, регулирующую электронное взаимодействие госорганов. Как отмечается в сообщении Белого дома, за последние пять лет бумажные носители и их электронные копии заменили на цифровые документы со структурированными данными. На первом этапе в электронной форме с аппаратом правительства начали взаимодействовать федеральные министерства и ведомства. Затем были внедрены цифровые поручения, которые формируются непосредственно в системе документооборота в машиночитаемом формате. Сейчас предстоит масштабировать этот опыт на все процессы и все федеральные органы исполнительной власти. В начале 2025 года около 90 % документов на площадке аппарата правительства были представлены в электронном виде, сообщалось на сайте государственной информационной системы «Платформа «Центр хранения электронных документов» (ГИС «Платформа «ЦХЭД») со ссылкой на слова Дмитрия Григоренко. Пять лет назад этот показатель не превышал 40 %. Согласно распоряжению Правительства РФ от 16 марта 2024 г. № 637-р, полностью перейти на ЭДО органы местного самоуправления, государственные и муниципальные учреждения должны к 2030 году. Для обмена документами между госорганами в электронном виде используется система ГосЭДО. |

|